「科技始終來自於人性」,雖然便利的科技替人類省去不少麻煩,但有些時候不免也會發生漏洞;由 ADAC 德國汽車協會(Allgemeiner Deutscher Automobil-Club)所發表的一篇報導,指出由該協會所測試、只要利用新臺幣約數千元的無線接收器與擴大器,就能擷取由原車主 Keyless 鑰匙的訊號,再轉發至車輛上,讓車輛誤認為 Keyless 信號進而解鎖甚至發動引擎,若有竊賊如法炮製,輕鬆偷走一輛車根本不是問題。

根據 ADAC 指出,這次由該協會所測試的結果,包含 BMW 730d、Honda HR-V、 Hyundai Santa Fe、Kia Optima、Lexus RX 450h、Mazda CX-5、Mitsubishi Outlander 、SsangYong Tivoli XDi、Subaru Levorg、Toyota RAV4、Volkswagen Golf GTD 等車款,均存在 Keyless 被破解的風險。

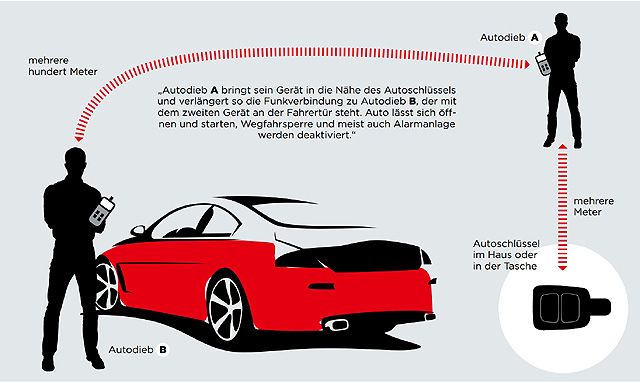

ADAC 的測試方式,是由 ADAC 的專家從一般容易取得電子零件,自行打造出無線訊號接收與擴大的裝置,成本僅約數千新臺幣,然後利用 Keyless 鑰匙會自動發出無線信號的特點,擷取 Keyless 鑰匙發送的訊號,接著再透過信號橋接或擴大的方式,傳送到車輛上,而車輛一旦感應到 Keyless 訊號,就會自動解鎖。

ADAC 指出,根據他們測試的結果,此信號擷取與擴大的範圍,最遠可擴及數百公尺;換句話說,如果你的 Keyless 鑰匙放在家裡,有心人士只要能夠擷取到無線訊號,就算愛車放在幾百公尺外的路邊或停車場,照樣可以讓車輛誤認接收到 Keyless 信號而解鎖。

從 Keyless 的原理來分析,鑰匙本身必須不斷發送無線電訊號,才能讓車主在靠近車輛時、讓愛車自動解除鎖定,而傳統遙控器鑰匙則是透過按壓時,才會發送解鎖的無線訊號;而兩種鑰匙設計上的差異,提供了這類漏洞的可能性,ADAC 另外也指出,相較於傳統遙控器鑰匙,Keyless 讓愛車暴露在更多的科技漏洞之中,增加被偷竊的風險。

而且由於配備 Keyless 的車輛,在引擎啟動之後、即使沒有鑰匙的訊號,依然能夠持續行駛運作,理論上只要持續為車輛補充燃料,就能夠輕易開到很遠的地方、或直接銷贓處理。ADAC 建議 Keyless 車主應該更妥善地保管自己的鑰匙,如果可能的話應該要注意訊號遮蔽,避免無線信號被擷取;而汽車製造商也應該要正視此漏洞,並迅速提出解決方案,才能讓這些汽車免於暴露在風險之中。

討論區

成為第一個發表的人